Ende-zu-Ende-Verschlüsselung (E2EE) ist eine Methode, bei der nur der Sender und der Empfänger einer Nachricht die Inhalte entschlüsseln können. Der Anbieter der Plattform, auf der die Kommunikation stattfindet, hat zu keinem Zeitpunkt Zugriff auf die unverschlüsselten Inhalte. Diese Art der Verschlüsselung ist wichtig, um die Sicherheit von Daten in der Cloud oder bei der Übertragung zu gewährleisten.Bei der E2EE werden Nachrichten beim Sender verschlüsselt und erst beim Empfänger wieder entschlüsselt. Der Schlüssel zur Entschlüsselung darf ausschließlich dem Sender und Empfänger zur Verfügung stehen. Eine echte E2EE liegt nicht vor, wenn der Schlüssel auf einem Server gespeichert ist, der die Nachricht speichert oder weiterleitet, oder wenn der Schlüssel auf dem Übertragungsweg berechnet oder abgeleitet werden kann.Um den Schlüsseltausch zu ermöglichen, wird häufig eine Public-Key-Infrastruktur verwendet. Der Empfänger veröffentlicht einen öffentlichen Schlüssel, mit dem die Nachricht verschlüsselt werden kann. Nur der Empfänger besitzt den privaten Schlüssel zur Entschlüsselung. Eine zentrale Instanz wie Boxcryptor kann dabei helfen, die Zuordnung zwischen Nutzer und Public Key sicherzustellen.Die Ende-zu-Ende-Verschlüsselung kann in verschiedenen Anwendungsfeldern eingesetzt werden, wie beispielsweise bei Chats, Nachrichtenübermittlung, verschlüsseltem Dateiversand und Backups. Sie ist wichtig, um die Privatsphäre und Geschäftsgeheimnisse zu schützen, da Angreifer, Nachrichtendienste und Behörden versuchen können, auf die Daten zuzugreifen.

Wie funktioniert Ende-zu-Ende-Verschlüsselung?

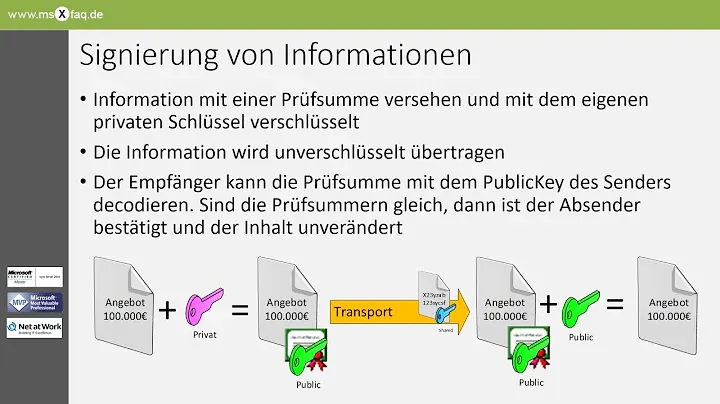

Die Ende-zu-Ende-Verschlüsselung (E2EE) gewährleistet, dass nur der Sender und der Empfänger die Inhalte entschlüsseln können. Bei der E2EE werden die Nachrichten beim Sender verschlüsselt und erst beim Empfänger wieder entschlüsselt. Dafür wird ein symmetrischer Schlüssel verwendet, der mit dem öffentlichen Schlüssel des Empfängers verschlüsselt wird.Der Schlüssel zur Entschlüsselung darf ausschließlich dem Sender und Empfänger zur Verfügung stehen. Um dies zu gewährleisten, kann eine Public-Key-Infrastruktur eingesetzt werden. Der Empfänger veröffentlicht dabei einen öffentlichen Schlüssel, mit dem der Sender die Nachricht verschlüsselt. Der Empfänger besitzt den privaten Schlüssel und kann die Nachricht entschlüsseln.Die E2EE bietet Schutz für Privatsphäre und Geschäftsgeheimnisse vor Angriffen und Dateneinsicht. Sie kann überall dort eingesetzt werden, wo Nachrichten verschlüsselt übertragen werden sollen. Boxcryptor ist eine zentrale Instanz, die die Zuordnung zwischen Nutzer und Public Key ermöglicht. Dabei wird das Schlüsselpaar des Nutzers auf dessen Gerät erzeugt und mit dem Passwort des Nutzers verschlüsselt. Der Boxcryptor-Server kann die Schlüssel auf Anfrage ausliefern, sodass der Nutzer die Ver- und Entschlüsselung von jedem Gerät aus bedienen kann.

Welche Daten werden bei der Ende-zu-Ende-Verschlüsselung geschützt?

Bei der Ende-zu-Ende-Verschlüsselung in Messages werden alle Chats, einschließlich des Texts und aller zugehörigen Dateien oder Medien, bei der Übertragung der Daten zwischen den Geräten verschlüsselt. Das bedeutet, dass die gesamte Kommunikation, egal ob es sich um Textnachrichten, Sprachanrufe oder den Austausch von Bildern und Videos handelt, vor unbefugtem Zugriff geschützt ist.

Diese Art der Verschlüsselung funktioniert, indem die Daten in unleserlichen Text umgewandelt werden, der nur mit einem geheimen Schlüssel entschlüsselt werden kann. Dieser geheime Schlüssel wird auf den beiden Geräten erstellt, zwischen denen die Nachrichten gesendet werden, und wird nicht an Google, andere Personen oder andere Geräte weitergegeben. Auf diese Weise bleibt die Kommunikation zwischen den beiden Parteien privat und vertraulich.

Die Ende-zu-Ende-Verschlüsselung in Messages schützt die Nachrichten vor dem Lesen durch den Messages-Server für die Nachrichtenübermittlung und andere Dritte, die Zugriff auf die Nachrichtendaten haben könnten. Dies bedeutet, dass selbst wenn jemand in der Lage wäre, auf die übermittelten Daten zuzugreifen, sie dennoch nicht lesen oder entschlüsseln könnten. Die Ende-zu-Ende-Verschlüsselung bietet somit einen hohen Grad an Sicherheit und gewährleistet, dass nur die beabsichtigten Empfänger die Nachrichten lesen können.

- Textnachrichten: Alle geschriebenen Nachrichten werden verschlüsselt und bleiben somit privat.

- Sprachanrufe: Auch bei Sprachanrufen wird die Kommunikation durch die Ende-zu-Ende-Verschlüsselung geschützt.

- Dateien und Medien: Bilder, Videos und andere Dateien, die über Messages geteilt werden, sind ebenfalls verschlüsselt und vor unbefugtem Zugriff geschützt.

Die Ende-zu-Ende-Verschlüsselung ist automatisch aktiviert, wenn dies möglich ist, und kann anhand eines Schlosssymbols neben dem Zeitstempel einer Nachricht erkannt werden. Es sei jedoch darauf hingewiesen, dass diese Art der Verschlüsselung nicht für SMS und MMS verfügbar ist.

Kommunikationsdienste mit Ende-zu-Ende-Verschlüsselung

Die Ende-zu-Ende-Verschlüsselung ist eine Methode, bei der Nachrichten am Gerät des Senders verschlüsselt und am Gerät des Empfängers entschlüsselt werden. Durch diese Sicherheitsmaßnahme bleibt die Nachricht während des gesamten Übertragungswegs verschlüsselt. Im Gegensatz zur Übertragung im Klartext, die unsicher ist, gewährleistet die Ende-zu-Ende-Verschlüsselung die Vertraulichkeit und Integrität der Kommunikation.

Unter den beliebten Kommunikationsdiensten, die Ende-zu-Ende-Verschlüsselung anbieten, finden sich verschiedene Optionen. Eine davon ist die Encryption-in-transit, bei der die Nachrichten auf der Absenderseite verschlüsselt und auf dem Server entschlüsselt werden, bevor sie an den Empfänger weitergeleitet werden. Diese Methode schützt zwar vor Abfangen der Daten auf dem Übertragungsweg, jedoch sind die Nachrichten auf dem Server selbst entschlüsselt.

Ein weiterer wichtiger Aspekt der Ende-zu-Ende-Verschlüsselung ist der Schutz der Geräte und des Appzugriffs, um den Zugriff auf die verschlüsselten Nachrichten zu verhindern. Um diese Sicherheit zu gewährleisten, setzen Kommunikationsdienste verschiedene Technologien ein. Die Ende-zu-Ende-Verschlüsselung bietet derzeit den sichersten Weg zur Übertragung vertraulicher Daten und schützt vor dem Abfangen von Daten auf dem Weg vom Benutzer zum Server und vom Server zum Benutzer.

Insgesamt stellen Kommunikationsdienste mit Ende-zu-Ende-Verschlüsselung eine wichtige Lösung dar, um die Vertraulichkeit und Sicherheit in der Kommunikation zu gewährleisten. Es ist jedoch zu beachten, dass die Ende-zu-Ende-Verschlüsselung nicht vor der Erkennung schützt, dass Nachrichten zwischen bestimmten Personen ausgetauscht wurden. Die Wahl des richtigen Kommunikationsdienstes und die Kenntnis über die Funktionsweise der angebotenen Verschlüsselungstechnologien sind daher entscheidend, um die eigenen Daten zu schützen.

Vorteile der Ende-zu-Ende-Verschlüsselung

Die Ende-zu-Ende-Verschlüsselung bietet zahlreiche Vorteile, wenn es um die Sicherheit und den Schutz Ihrer Daten geht. Hier sind einige der wichtigsten Vorteile im Detail:

Hohe Sicherheit: Mit aktivierter Ende-zu-Ende-Verschlüsselung haben unbefugte Dritte keinen Zugriff auf Ihre Informationen. Weder der Staat, ein Gericht noch der Plattform-Betreiber oder Subunternehmen können auf Ihre Daten zugreifen. Die Daten sind ausschließlich für autorisierte Personen zugänglich, was die Sicherheit Ihrer Informationen deutlich erhöht.

Datenschutz: Die Ende-zu-Ende-Verschlüsselung stellt sicher, dass die Anforderungen der Datenschutzgrundverordnung (DSGVO), berufsrechtlicher Pflichten und Compliance-Richtlinien erfüllt werden. Hochsensible Daten wie personenbezogene Daten und Firmeninterna können in verschlüsselten Räumen oder Privatchats gespeichert werden. Dadurch bleibt die Vertraulichkeit gewahrt und Sie sind geschützt vor ungewollten Zugriffen auf Ihre sensiblen Informationen.

Kein Datenverlust: Es ist wichtig, ein gutes Passwort-Management zu haben, da verlorene Räume oder Direktnachrichten sonst nicht wiederhergestellt werden können. Jeder Nutzer sollte sein eigenes Passwort zu jedem Zeitpunkt kennen. Durch die frühzeitige Verschlüsselung wird verhindert, dass Ihre Daten verloren gehen und so die Integrität Ihrer Informationen gewahrt.

Die Ende-zu-Ende-Verschlüsselung bietet weitere Vorteile wie die Kontrolle über Ihre Daten, die Einhaltung von Vorschriften wie § 203 des Strafgesetzbuches und anderen Compliance-Richtlinien, sowie Flexibilität bei der gemeinsamen Nutzung von Daten. Mit Stackfield können Sie die Ende-zu-Ende-Verschlüsselung aktivieren und von den Vorteilen dieser hochsicheren Kommunikationsmethode profitieren.

Risiken und Herausforderungen bei der Ende-zu-Ende-Verschlüsselung

Die Ende-zu-Ende-Verschlüsselung (E2EE) bietet einen wirksamen Schutz vor unbefugtem Zugriff auf Daten und wird vor allem dann eingesetzt, wenn der Datenschutz von größter Bedeutung ist. Sie ermöglicht es nur autorisierten Benutzern, verschlüsselte Daten zu lesen oder zu ändern. Im Gegensatz zur serverseitigen Verschlüsselungsmethode, bei der Dritte die Daten speichern und der Absender die Informationen einsehen kann, sind bei der E2EE die verschlüsselten Daten nur für Benutzer verfügbar, die über Entschlüsselungsschlüssel verfügen.

Die E2EE schützt Daten effektiv vor Cyberangriffen und trägt dazu bei, die Kosten einer Datenpanne zu reduzieren. Im Jahr 2020 betrug der durchschnittliche weltweite Schaden durch Datenpannen 3,86 Millionen USD und in den Vereinigten Staaten 8,64 Millionen USD. Eine Kompromittierung personenbezogener Daten kann zu Verlust des Kundenvertrauens, Geldstrafen und rechtlichen Schritten führen.

Die Herausforderungen bei der E2EE liegen vor allem im Bereich des Schlüsselmanagements, der Benutzererfahrung und der Abwägung zwischen Sicherheit und Benutzerfreundlichkeit. Durch ein zentralisiertes System zur Verwaltung von Richtlinien für privilegierte Benutzer und einem zentralisierten Schlüsselverwaltungssystem können Unternehmen Daten auf jeder Ebene verschlüsseln und schützen. Jedoch sind die Endgeräte selbst immer noch anfällig für Angriffe, daher ist die Implementierung von Endpunktsicherheit wichtig, um Daten nicht nur während der Übertragung zu schützen. Unternehmen sollten auch darauf achten, keine Hintertüren in ihre Verschlüsselungssysteme einzubauen, da diese von Cyberangreifern genutzt werden könnten.

Sicherheit der Ende-zu-Ende-Verschlüsselung

Die Ende-zu-Ende-Verschlüsselung (E2EE) ist ein Sicherheitsmechanismus, der die Vertraulichkeit, Authentizität und Integrität von übertragenen Datenpaketen gewährleistet. Bei diesem Verfahren werden die Daten auf Senderseite verschlüsselt und erst beim Empfänger wieder entschlüsselt. Dadurch werden Seitenkanalinformationen und mitwissende Zwischenstationen eliminiert. Nur die Kommunikationspartner, also die Endpunkte der Kommunikation, können die Nachricht entschlüsseln.

Die E2EE verwendet gebräuchliche Techniken wie OpenPGP und S/MIME für E-Mail-Verkehr, das Signal-Protokoll, OTR und OMEMO für Chat-Verkehr sowie ZRTP/SRTP für Audio-/Video-Chats und SIP-Telefonie. Diese Technologien stellen sicher, dass die Daten auf dem gesamten Übertragungsweg verschlüsselt sind und nur vom beabsichtigten Empfänger gelesen werden können. Dadurch wird das Abhören der Nachricht durch Telekommunikationsanbieter, Internetprovider und den Anbieter der genutzten Kommunikationsdienste verhindert.

Trotz der Sicherheit, die die E2EE bietet, gibt es einige Vulnerabilitäten und Limitierungen. Es ist essenziell, dass ohne den geheimen Schlüssel kein Geheimtext entschlüsselt werden kann. Jedoch besteht immer das Risiko, dass ein Angreifer Zugriff auf den geheimen Schlüssel erlangt. Zusätzlich kann es bei der Implementierung von Verschlüsselungsverfahren zu Schwachstellen kommen, die von Angreifern ausgenutzt werden können. Es ist daher wichtig, dass Unternehmen und Nutzer auf bewährte Verschlüsselungstechniken setzen und die Sicherheit regelmäßig überprüfen.

Zusammenfassend kann gesagt werden, dass die Ende-zu-Ende-Verschlüsselung eine wichtige Rolle für die Sicherheit der übertragenen Daten spielt. Sie gewährleistet Vertraulichkeit, Authentizität und Integrität und schützt vor dem unerlaubten Abhören der Kommunikation. Dennoch ist es wichtig, sich der potenziellen Vulnerabilitäten und Limitierungen bewusst zu sein und geeignete Sicherheitsmaßnahmen zu treffen, um die Wirksamkeit der Verschlüsselung zu gewährleisten.

Regulierung der Ende-zu-Ende-Verschlüsselung in Deutschland

Die Vorgaben dieser Verordnung haben direkte Auswirkungen auf die Sicherheit von verschlüsselten Chats.

Tatsächlich führen die Bestimmungen dieser Verordnung de facto zu einem Verbot von sicher verschlüsselten Chats und erfordern von allen Plattformen die Einrichtung von Überwachungsschnittstellen.

In der geplanten Verordnung ist außerdem die Vorratsdatenspeicherung großer Datensätze mit privaten Chats vorgesehen.

Diese Maßnahme zielt darauf ab, Plattformen dazu zu zwingen, sichere Verschlüsselung zu brechen oder gar nicht mehr anzubieten.

Es wird vermutet, dass es eine organisierte Kampagne von nicht näher bezeichneten Interessensgruppen aus Deutschland gegeben haben könnte, die sich mit der Verschlüsselungsfrage befasst haben.

- Die Verordnung sieht vor, dass Betreiber sämtliche in einem Durchsuchungsbefehl definierten Datensätze sicherstellen, speichern und durchsuchen müssen.

- Es wird jedoch nicht erwähnt, wie diese Vorgabe bei Ende-zu-Ende verschlüsselten Chats umgesetzt werden soll.

- Dies stellt Plattformen vor ein Dilemma, da sie entweder die Anforderungen der Regulierung erfüllen und die Ende-zu-Ende-Verschlüsselung kompromittieren müssen oder gegen die Verordnung verstoßen.

- Obwohl die Verordnung die Bedeutung der Ende-zu-Ende-Verschlüsselung für die Sicherheit und Vertraulichkeit der Kommunikation hervorhebt, ordnet sie gleichzeitig an, diese Sicherheit aufzuheben, um Durchsuchungsanordnungen zu erfüllen.

- Kritiker bemängeln, dass die Verordnung die bisherige Sicherheit und Vertraulichkeit persönlicher Chats im Internet infrage stellt.

Die deutsche Ratspräsidentschaft hat die Verordnung mit einer Resolution zur Sicherheit durch Verschlüsselung eröffnet, doch es gibt konstruktive Kritik an der Umsetzung der Regulierung.

Insgesamt wirft die Regulierung der Ende-zu-Ende-Verschlüsselung in Deutschland viele Fragen auf und sorgt für Diskussionen über die Balance zwischen Sicherheit und Datenschutz.

Alternativen zur Ende-zu-Ende-Verschlüsselung

Die Frage nach Alternativen zur Ende-zu-Ende-Verschlüsselung ist von großer Bedeutung, um die Sicherheit der Kommunikation und den Schutz sensibler Daten zu gewährleisten. Obwohl WhatsApp standardmäßig eine solche Verschlüsselung anbietet, gibt es auch andere Methoden und Technologien, die diesen Zweck erfüllen können.

- Eine Möglichkeit ist die Nutzung von verschlüsselten Instant-Messaging-Anwendungen wie Signal oder Telegram. Diese Plattformen basieren ebenfalls auf dem Signal-Protokoll und bieten eine Ende-zu-Ende-Verschlüsselung für Nachrichten und Anrufe. Sie ermöglichen es den Nutzern, ihre Kommunikation abzusichern und die Integrität ihrer Daten zu gewährleisten.

- Eine weitere Möglichkeit besteht darin, auf verschlüsselte E-Mail-Dienste umzusteigen. Dienste wie ProtonMail oder Tutanota bieten Ende-zu-Ende-Verschlüsselung für E-Mails an, wodurch die Sicherheit und der Schutz der Kommunikation gewährleistet werden. Durch die Verwendung solcher Dienste können Benutzer sicherstellen, dass ihre E-Mails vor unbefugtem Zugriff geschützt sind.

- Für Unternehmen und Organisationen können virtuelle private Netzwerke (VPN) eine Alternative zur Ende-zu-Ende-Verschlüsselung sein. Mit einem VPN können Mitarbeiter sicher auf Unternehmensnetzwerke zugreifen und sensible Daten schützen. Durch die Nutzung eines verschlüsselten Kommunikationskanals wird die Vertraulichkeit und Sicherheit der übertragenen Daten gewährleistet.

Es ist wichtig zu beachten, dass die Wahl der richtigen Alternative zur Ende-zu-Ende-Verschlüsselung von den spezifischen Anforderungen und Bedürfnissen abhängt. Es ist ratsam, verschiedene Optionen zu prüfen und ihre Vor- und Nachteile zu berücksichtigen, um die optimale Lösung für eine sichere Kommunikation und den Schutz von sensiblen Daten zu finden.